イスラエルのサイバーセキュリティ企業Morphisec社は11月24日(月)、Blenderユーザーを標的とした、新たなサイバー攻撃キャンペーンに関する調査結果を同社ブログで発表した。この攻撃はロシアに関連する脅威アクターによるものと見られ、悪意のあるBlenderファイル(.blend)を通じて、情報窃取型マルウェア「Stealc v2」を拡散させているという。

攻撃者は3Dアセット共有プラットフォーム・CGTraderなどを悪用し、正当な3Dモデルに見せかけた悪意あるファイルをアップロードしていた。これらのファイルは一見するとSFキャラクターなどの通常の3D素材として公開されているが、ファイル内に悪意のあるスクリプトが内包されている。感染が起こるのは、Blenderのプリファレンスで設定できる「Pythonスクリプトの自動実行(Auto Run Python Scripts)」を手動でオンにしているユーザー。

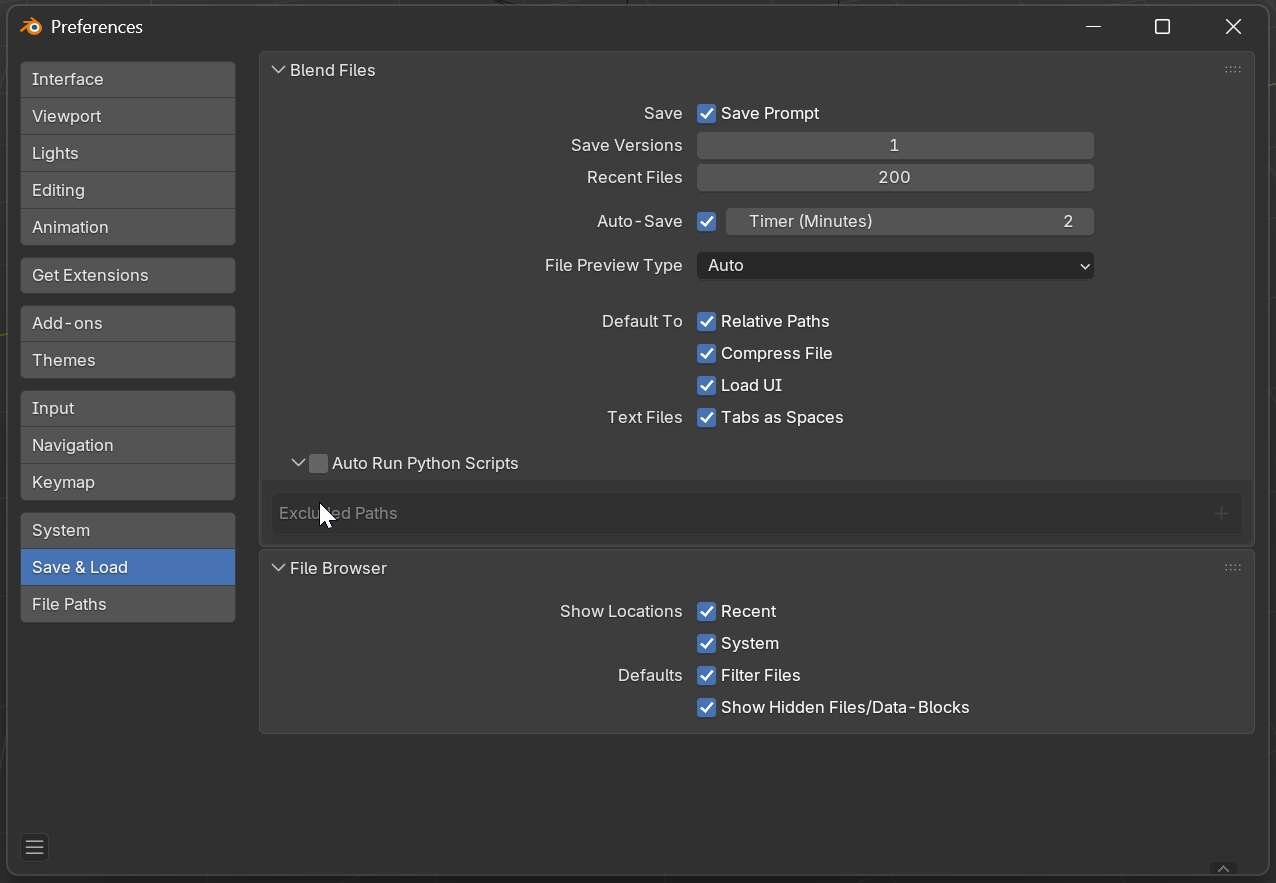

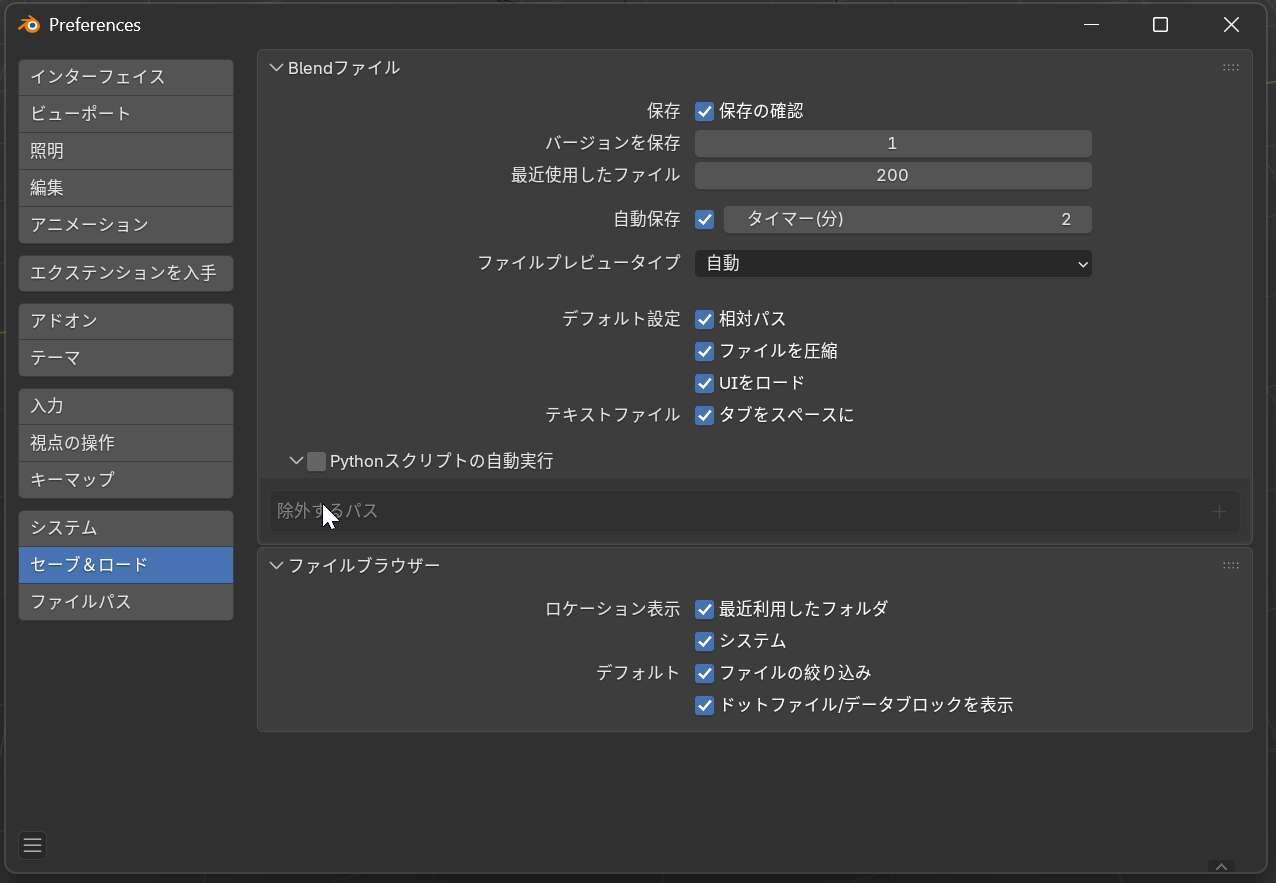

▲「Pythonスクリプトの自動実行(Auto Run Python Scripts)」はプリファレンス(Preferences)→「セーブ&ロード(Save & Load)」内にあるオプション。デフォルトではオフになっている

■Save & Load(セーブ&ロード)(Blender Manual)

https://docs.blender.org/manual/ja/3.0/editors/preferences/save_load.html#prefs-auto-execution

この項目がオンになっているユーザーは、ダウンロードした悪意あるファイルを開いた際、ファイル内にある不正なPythonスクリプト(例:Rig_Ui.pyなど)が即座に実行される仕組みとなっている。このスクリプトがトリガーとなり、バックグラウンドでPowerShellコマンドなどが実行され、最終的に情報窃取マルウェア「Stealc v2」が被害者のPCにダウンロード・感染する。

Stealc v2は、感染したシステムから広範な機密情報を盗み出す機能を備えるマルウェア。主な標的データは、ChromeやFirefoxなど23種類以上のWebブラウザに保存されたパスワードやクッキー、および15種類以上の暗号資産ウォレット(デスクトップ型およびブラウザ拡張機能型)だ。さらに、100種類以上のブラウザプラグイン、メールクライアント、VPNクライアントの認証情報なども窃取の対象となる。また、Stealc v2はシステム言語をチェックし、ロシア語、ウクライナ語、ベラルーシ語、カザフスタン語に設定されているPCでは動作を停止する機能を持つ。これはロシア圏のサイバー犯罪グループによく見られる特徴とのことだ。

被害を防ぐため、Blenderユーザーはプリファレンスの設定「Pythonスクリプトの自動実行」の状態を確認しておくことが推奨される。また、外部サイトから3Dモデルをダウンロードする際には提供元の信頼性を慎重に確認し、信頼できないファイルを開く際には細心の注意を払うことが必要だ。

■Morphisec Thwarts Russian-Linked StealC V2 Campaign Targeting Blender Users via Malicious .blend Files(Morphisec公式ブログ)

https://www.morphisec.com/blog/morphisec-thwarts-russian-linked-stealc-v2-campaign-targeting-blender-users-via-malicious-blend-files/

類似の事例

●マルウェアに感染したBlenderファイルに注意! 椅子のモデルファイルにPythonスクリプトが埋め込まれ、設定次第で自動実行される危険性あり(2025年6月)

Haikal Shakyl氏がBlenderファイル(.blend)のマルウェア感染事例をXで投稿。ArtStationやFiverr、Discord、Gmailなどで拡散されているファイルは、一見無害な「椅子の3Dモデル」に偽装されているが、内部には悪意のあるPythonスクリプトが隠されている。Blender側で「Pythonスクリプトの自動実行」が有効にされている場合、このファイルを開くと即座にマルウェアが実行されてしまうという。

https://cgworld.jp/flashnews/01-202506-Blender-Malware.html

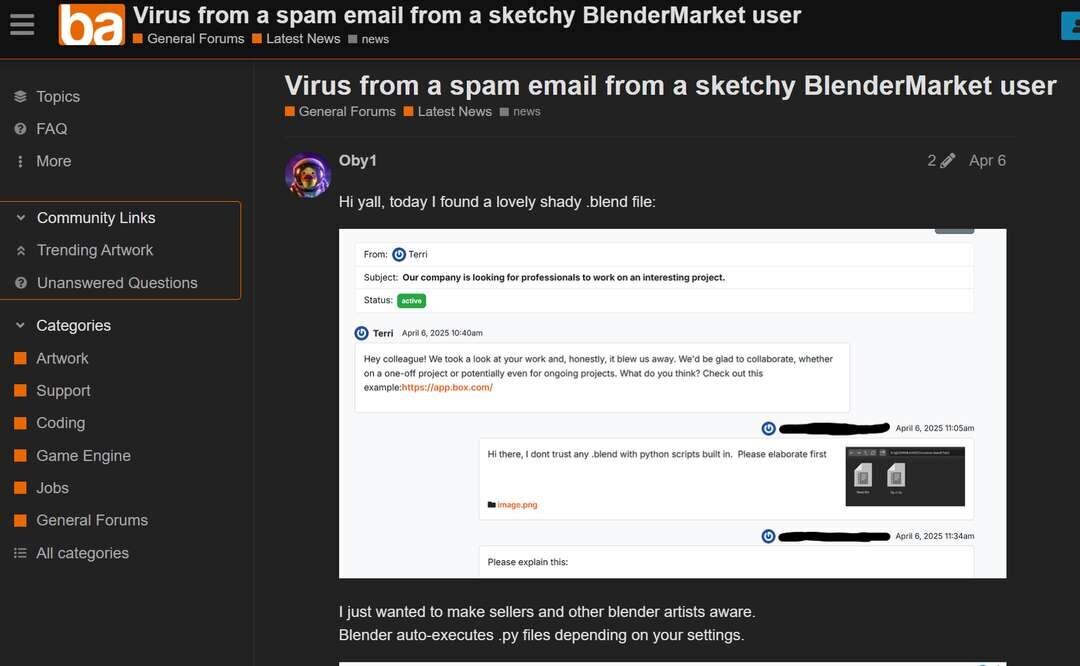

●Blender Marketのスパムメール(2025年4月)

今回の事例と同様、悪意あるPythonスクリプトが埋め込まれた.blendファイルが旧Blender Market(現Superhive)のベンダー宛てスパムメールに添付されていた。

■Virus from a spam email from a sketchy BlenderMarket user

https://blenderartists.org/t/virus-from-a-spam-email-from-a-sketchy-blendermarket-user/1587591

●3Dプリント用ファイルにシェルコードを隠してメールで拡散(2023年7月)

Windowsがネイティブでサポートする3Dプリント用ファイル形式「.3mf」のファイルに悪意あるシェルコードを隠してメールで配信した事例。

■Modeling Malicious Code: Hacking in 3D

https://trustedsec.com/blog/modeling-malicious-code-hacking-in-3d

CGWORLD関連情報

●Blenderアドオン「Simple animation graph」アップデート! 軌跡の描写により直感的に2D/3Dアニメーションを適用、フルポーズ3Dアニメーション、Blender 5.0対応

Dédouzeがアニメーション制作Blenderアドオン「Simple animation graph」のアップデートをGumroadでリリース。アーマチュアやオブジェクトグループなどのアニメーションに対応し、単一のボーンやオブジェクトを正確な軌跡でアニメーションさせる機能も搭載。対応するBlenderのバージョンは4.1以上(5.0対応)、価格は16ユーロ(約2,910円)。

https://cgworld.jp/flashnews/01-202512-SimAnimGraph.html

●Blender Studio、Blender 5.0の高品質なキャラクターリグプロジェクト「Storm」公開! アドオンベースのボディリグ、カスタムフェイシャルリグ、アドオンを提供

Blender StudioがBlender 5.0向けに設計された新しいキャラクターリグ「Storm」を公開。Blender 5.0のリギングワークフローと機能開発に大きく貢献した実践的なプロジェクトで、アドオン「CloudRig」を用いたボディリグ、リボンガイド・シェイプキー・ラティス変形を組み合わせたカスタムフェイシャルリグ、補正シェイプキーを効率的に作成できる「Pose Shape Key」アドオンなどを、Blender Studioの有料サブスクライバー向けに提供する。ライセンスはCC-BY(クリエイティブ・コモンズ 表示)。

https://cgworld.jp/flashnews/01-202512-Storm.html

●Blenderによる“猫の粒子化”動画が話題! ジオメトリノードを駆使したリアルタイム4D Gaussian Splatting、公式から5.0対応デモファイル配布

Zhi Wang氏が開発した、Blender 5.0で動作するジオメトリノードを使ったリアルタイム4D Gaussian Splattingのデモファイルが話題。公式サイトのDemo Filesセクションで公開されている。デモファイルはCC-BY(表示、クレジットの表示がある限り自由な利用を許可)で提供されている。

https://cgworld.jp/flashnews/01-202511-Realtime4DGS.html